El entorno de escritorio LXDE es uno de los mejores escritorios de Linux para usar si estás en una PC con pocos recursos. De acuerdo, todos los escritorios livianos que hay por ahà aspiran a ser buenos para las máquinas de bajo recurso. Sin embargo, LXDE es el rey indiscutible. ¿Por qué? A diferencia de otros equipos de escritorio livianos, LXDE puede ofrecer a los usuarios una experiencia moderna y elegante con menos de 256 MB de RAM y un Pentium 4. Dicho esto, hay mucho más que me encanta de lo que no se habla. Principalmente: la libertad de personalizar el escritorio LXDE. Otros ligeros permiten la personalización, pero no casi en el nivel de LXDE.

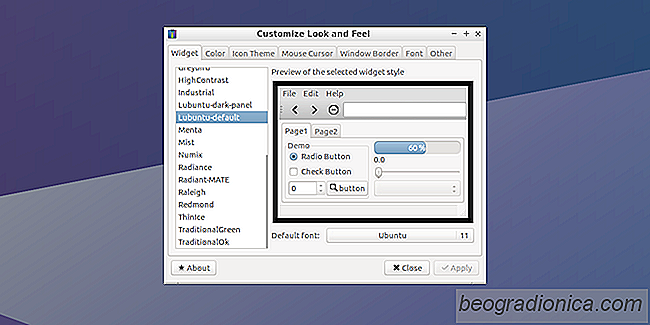

Al igual que muchos entornos de escritorio, LXDE hace un uso intensivo de GTK. Como resultado, los widgets y el panel tienen temas GTK. Desafortunadamente, LXDE no hace uso de GTK3 (la versión más nueva del kit de herramientas de GTK), por lo que los usuarios no pueden usar los viejos temas de GTK2. ¡No es para preocuparse! El hecho de que el kit de herramientas sea viejo, ¡no significa que los temas también se vean viejos!

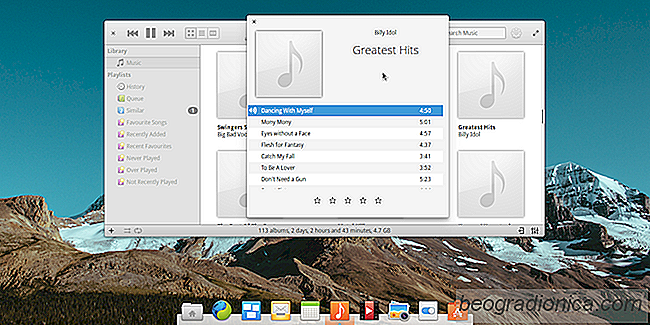

Hay docenas de geniales temas GTK2 para el escritorio LXDE. Descárguelos aquà en gnome-look.org y xfce-look.org.

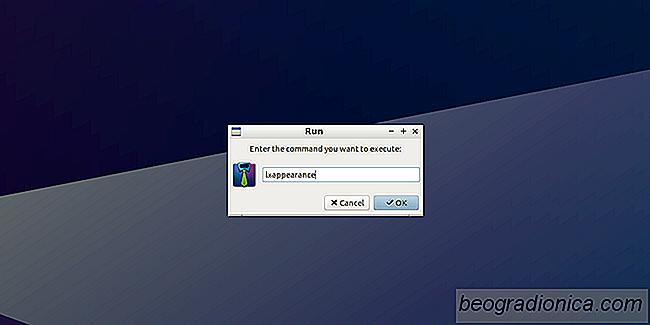

Para cambiar el tema GTK2 predeterminado en el escritorio LXDE, deberá abrir LXAppearance. Hay dos formas de abrir esto, pero la forma más rápida de iniciar esta aplicación es abriéndola con el iniciador. Presione ALT + F2 , escriba "lxappearance" y presione la tecla enter.

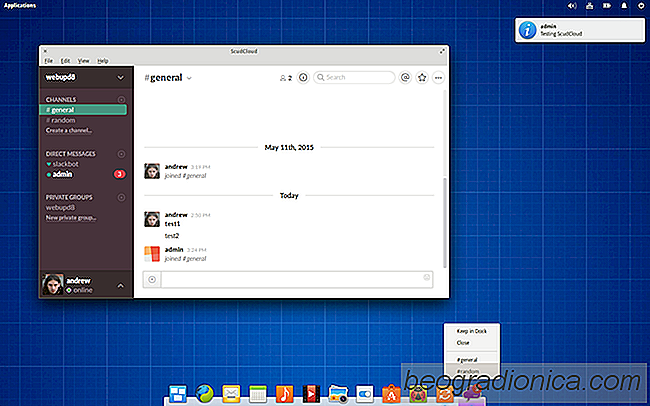

Slack es quizás la herramienta más grande de mensajerĂa instantánea colaborativa y en equipo, y millones de personas la usan todos los dĂas para comunicarse con compañeros de trabajo, universidades y compañeros de equipo. Slack tiene soporte en muchas plataformas diferentes, como Windows, MacOS, Android, iOS e incluso Linux.

Las mejores distribuciones de Linux para usuarios de Mac

¿Está interesado en cambiar de Mac OS a Linux? Si te has cansado de Apple y estás buscando algo nuevo, podemos ayudarte. Hay una gran cantidad de distribuciones de Linux para usuarios de Mac que pueden darles algo mejor para trabajar sin dejar de ser familiares. Aquà están nuestras mejores selecciones.