SSH es una tecnologĂa excelente; puede usarlo para ocultar el tráfico VPN con Ă©l, proteger su conexiĂłn a sitios web, y más. El Ăşnico problema es que cada vez que intenta iniciar sesiĂłn en una máquina remota, debe ingresar su contraseña y eso puede ser tedioso. Si eres un desarrollador que busca conectarse a muchas máquinas a travĂ©s de SSH a la vez con un script Bash, o simplemente alguien que usa Secure Shell y está cansado de ingresar contraseñas, hay una soluciĂłn: SSH sin contraseña. Este proceso implica generar una clave SSH segura en la máquina host y compartirla como una forma de acceder a la PC. Esto permitirá que cualquier persona con la clave pueda iniciar sesiĂłn, incluso si no conocen la contraseña. AquĂ le mostramos cĂłmo hacerlo funcionar.

Una clave SSH es un archivo de identificación único que se usa con Secure Shell. El objetivo de estas claves es proporcionar una identidad única al usuario y marcarlas como "de confianza" al iniciar sesión. Estas claves en sà mismas son más que archivos que prueban la identidad de alguien. De hecho, SSH permite a los usuarios iniciar sesión con una clave en lugar de una contraseña. Lo que significa que, en lugar de tener que ingresar una contraseña cada vez que inicias sesión a través de SSH, utilizas la clave SSH.

La clave SSH se coloca de forma segura en tu instalación Linux y desde allà puedes iniciar sesión en la máquina remota todo lo que quiera sin una contraseña.

Primero, la generaciĂłn de una clave SSH segura requiere que SSH estĂ© en funcionamiento. Comprenda que esto no necesariamente significa que necesita tener un servidor SSH. Solo que las herramientas SSH básicas y las tecnologĂas se ejecutan en su PC con Linux. ÂżNo estás seguro de cĂłmo configurar SSH? Siga nuestra guĂa aquĂ.

Genere siempre las claves SSH en el sistema que aloja el servidor SSH. No intente generarlos en el servidor que no aloja una sesión SSH y cópielos en el equipo host SSH. No funcionará.

Para iniciar el proceso de generaciĂłn de claves, abra un terminal. Dentro de la ventana de la terminal, ejecuta:

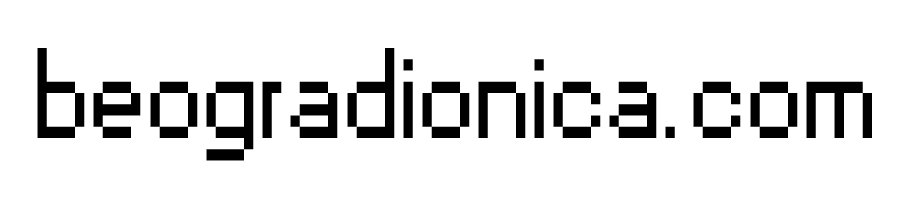

CĂłmo habilitar la compatibilidad del paquete Snap en Linux Mint

Las instantáneas están ganando popularidad rápidamente. Tanto es asĂ que casi todas las distribuciones de Linux tienen soporte para ellas, excepto Linux Mint. La razĂłn de esto es que los desarrolladores detrás del sistema operativo Linux Mint sienten que la tecnologĂa Snap no satisface completamente sus necesidades.

CĂłmo personalizar el escritorio MATE

Cuando los usuarios de Linux dicen "escritorio tradicional", lo más probable es que se refieran a Mate. Esto se debe a que el entorno de escritorio está construido con Gnome2 en mente. En un momento dado, casi todas las distribuciones de Linux usaban Gnome 2. Este ya no es el caso. Mate existe para continuar el legado de Gnome 2 (después de que Gnome se trasladó a Gnome 3).